Dopo il periodo del lockdown i dati generali dell’attività degli hacker e delle truffe informatiche rivela che queste attività si sono fortemente intensificate; i malfattori digitali hanno approfittato della necessità degli utenti di utilizzare esclusivamente i dispositivi digitali per tentare truffe o mettere a segno inganni tramite phishing sempre più ben congegnati. La platea delle potenziali “vittime” si è così ampliata, e tra esse una percentuale di “nuovi utenti” forzati proprio dalla necessità ad usare questi mezzi per le misure di confinamento, non è particolarmente avvezza al mondo digitale ed è pertanto più vulnerabile.

Tra i tentativi di phishing degli ultimi mesi, una categoria di potenziali vittime particolarmente esposta è stata la clientela del sistema bancario; in particolar modo diversi tentativi di truffa si sono verificati ai danni dei clienti dell’Intesa San Paolo che si sono visti recapitare email e finanche SMS che simulano la provenienza legittima dal colosso bancario italiano. Qui di seguito analizziamo due tentativi di phishing ben cogegnati, che avrebbero potuto trarre in inganno anche gli utenti più smaliziati.

1. Tentativo di phishing per email

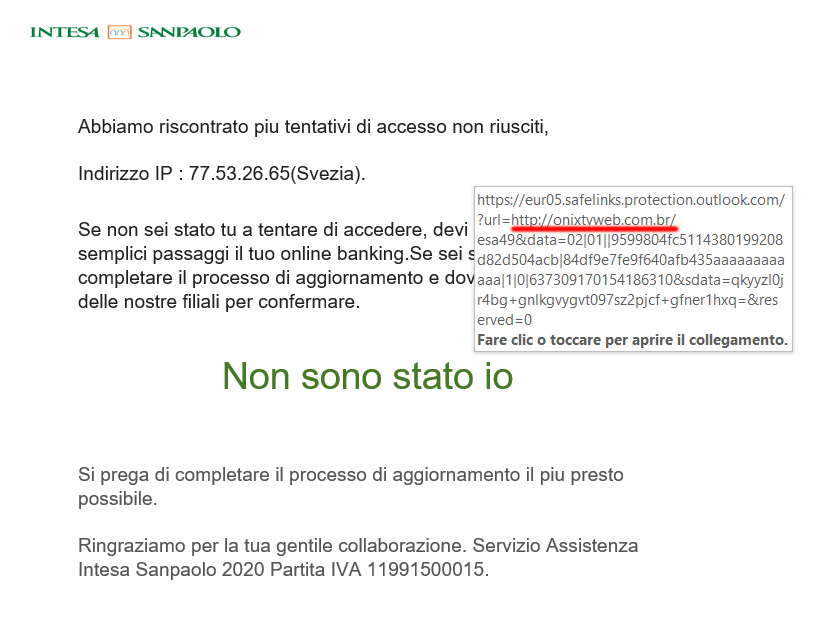

Cominciamo ovviamente dal “classico” tentativo di phishing a mezzo email. Qualche settimana fa ci è stata recapitata la seguente email, che riportiamo nello screenshot qui sotto:

Il corpo dell’email è decisamente convincente: non solo è scritta in un buon italiano, ma soprattutto il messaggio ricalca il canovaccio delle email di notifica a cui molti utenti sono abituati quando essi stessi accedono ai propri account di streaming (come Netflix ad esempio) o di posta elettronica (come gmail ad esempio), da una nuova posizione e da un nuovo dispositivo. L’elemento tipico di queste notifiche a cui gli utenti sono abituati è proprio l’apertura con l’indicazione dell’indirizzo IP di provenienza, apertura che contribuisce a nostro parere a rendere plausibile l’email di cui sopra, e pertanto più pericolosa di altre che hanno il medesimo scopo fraudolento; inoltre l’indirizzo IP indicato, se volessimo confermarne la localizzazione geografica con uno qualsiasi dei servizi WHOIS gratuti sul web, è effettivamente un indirizzo proveniente dalla Svezia.

Il corpo dell’email è decisamente convincente: non solo è scritta in un buon italiano, ma soprattutto il messaggio ricalca il canovaccio delle email di notifica a cui molti utenti sono abituati quando essi stessi accedono ai propri account di streaming (come Netflix ad esempio) o di posta elettronica (come gmail ad esempio), da una nuova posizione e da un nuovo dispositivo. L’elemento tipico di queste notifiche a cui gli utenti sono abituati è proprio l’apertura con l’indicazione dell’indirizzo IP di provenienza, apertura che contribuisce a nostro parere a rendere plausibile l’email di cui sopra, e pertanto più pericolosa di altre che hanno il medesimo scopo fraudolento; inoltre l’indirizzo IP indicato, se volessimo confermarne la localizzazione geografica con uno qualsiasi dei servizi WHOIS gratuti sul web, è effettivamente un indirizzo proveniente dalla Svezia.

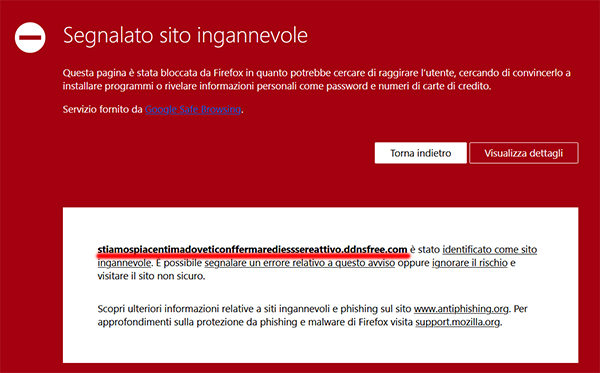

Se non ci fermiamo all’apparenza però, l’elemento da guardare è sempre il link di collegamento, quello su cui dovremmo cliccare per “sbloccare” il conto; anche in questo caso, come possiamo vedere dall’immagine sopra riportata, non è affatto il link istituzionale di Intesa San Paolo bensì un sito brasiliano che si occupa di streaming online. Il sito in questione molto probabilmente è all’oscuro di essere stato utilizzato dagli hacker per questo tentativo di phishing: così come abbiamo spiegato altre volte il sito utilizzato per carpire i dati degli utenti è in genere di un terzo ignaro proprietario, il quale è stato a propria volta “hackerato” dagli autori del phishing che utilizzano il sito intermedio per veicolare i dati bancari che riescono a farsi consegnare dagli utenti ingannati. Nel caso di specie cliccando sul link “Non sono stato io”, il nostro browser si accorge che stiamo per essere reindirizzati ad un sito fraudolento e ci blocca, come si può vedere dall’immagine qui sotto.

Come si può vedere dall’immagine sopra il sito brasiliano di cui abbiamo detto funge esclusivamente da “redirect” verso un sito temporaneo basato su dns dinamici forniti dal servizio ddnsfree.com; il vero sito di phishing si trova all’indirizzo (tra l’altro tutto sgrammaticato) “stiamospiacentimadoveticonffermarediesssereattivo.ddnsfree.com”, indirizzo che bypassando il servizio di alert del browser, comunque al momento risulta non più attivo e/o raggiungibile. Ad ogni modo la tecnica del “redirect” potrebbe consentire agli autori del phishing di reindirizzare dal sito brasiliano ad un nuovo indirizzo temporaneo, rendendo quindi nuovamente attiva la minaccia, senza necessità di hackerare un nuovo sito.

2. Tentativo di phishing per SMS

Veniamo ora all’altro tentativo di phishing, questa volta veicolato a mezzo di SMS; innanzitutto giova dire che essendo più rari i messaggi fraudolenti che arrivano tramite SMS, gli utenti tendono ad essere meno “sospettosi” e pertanto già questo basterebbe a considerare questo tentativo più pericoloso di quelli a mezzo email. Inoltre i sistemi bancari (ed in questo quello di Intesa San Paolo non fa eccezione) utilizzano abitualmente oltre alle notifiche in-app anche quelle a mezzo SMS e questo potrebbe quindi confondere maggiormente l’utente.

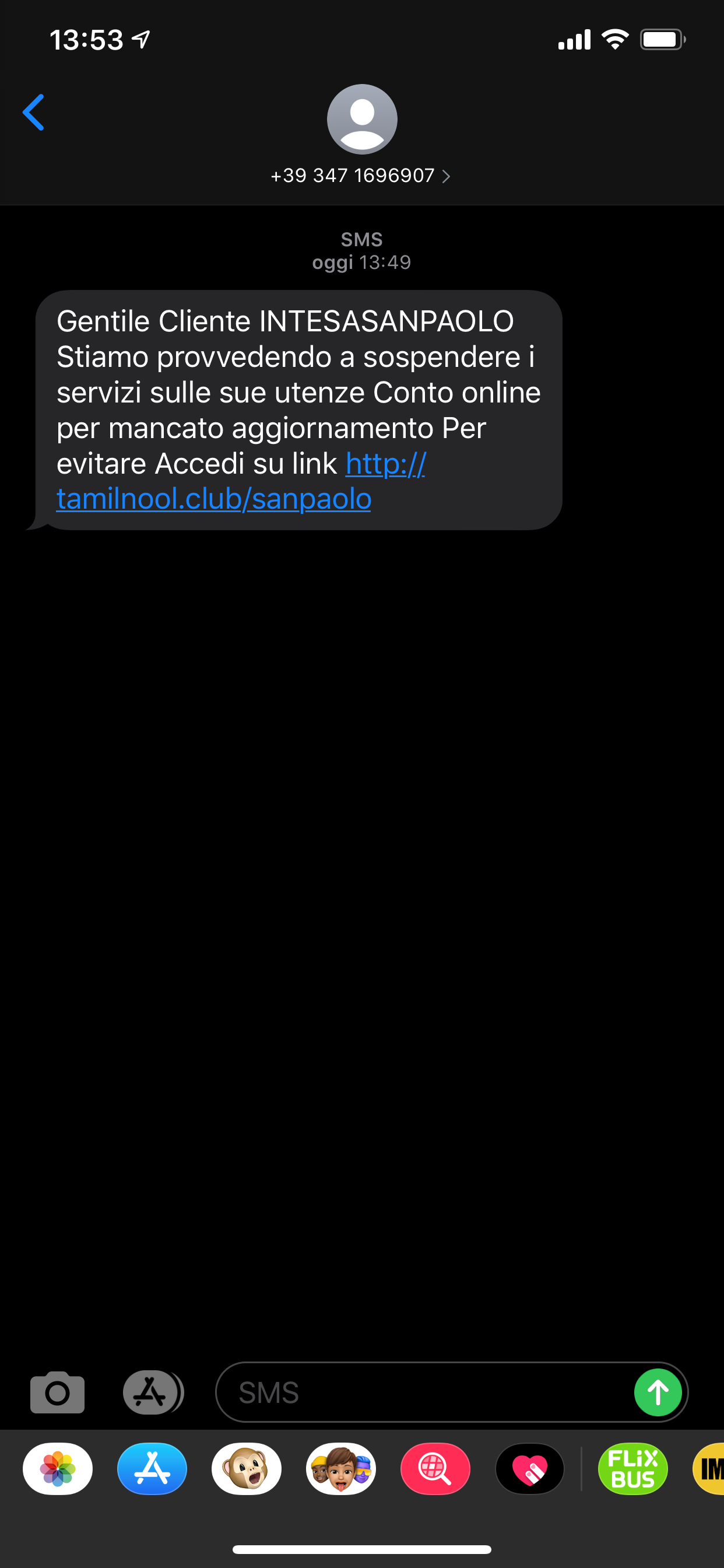

Ecco qui di seguito lo screenshot del messaggio SMS che abbiamo ricevuto dal numero 3471696907

Ovviamente se leggiamo il messaggio con un minimo di attenzione, il link che ci viene indicato di aprire è palesemente un link che nulla ha a che vedere con quello di Intesa San Paolo essendo sul dominio “tamilnool.club”; questo quindi, al di là del possibile fraintendimento dovuto, lo ripetiamo, al fatto di aver ricevuto il messaggio per SMS, dovrebbe far prestare attenzione a tutti gli utenti, anche quelli meno addentro al fenomeno delle truffe digitali.

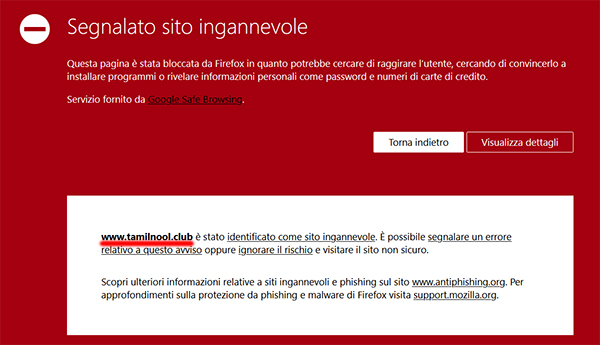

Ad ogni modo ancora una volta il nostro browser ci viene in soccorso ed al tentativo di aprire il link ci segnala il sito malevolo, così come si evince dall’immagine sotto riportata.

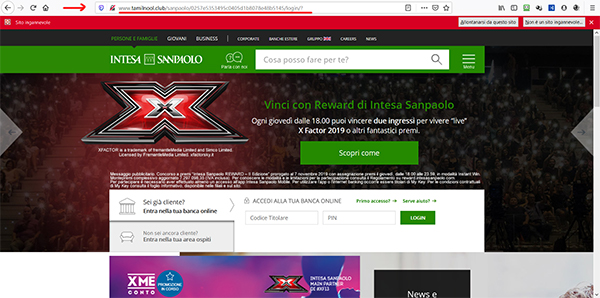

Anche questa volta abbiamo provato a bypassare l’alert del browser per capire cosa ci avrebbe aspettato se ci fossimo cascati e non fossimo stati protetti dai sistemi di sicurezza del browser: il sito che ci troviamo di fronte, se non fosse per l’indirizzo riportato nella barra del browser, è in tutto e per tutto simile a quello vero di Intesa San Paolo, e molto probabilmente alcuni elementi sono caricati direttamente dal sito originale, tranne per il fatto che i campi in cui si inseriscono i dati del titolare invierebbero i nostri dati bancari ai truffatori! Ecco qui di seguito come si presenterebbe il sito di phishing:

In conclusione ribadiamo un concetto banale ma mai scontato: ogni volta che ricevete una email od un messaggio da parte di una banca, evitate di cliccare su qualsivoglia link indicato; se avete dubbi aprite direttamente la vostra app bancaria sullo smartphone per verificare se ci sono notifiche reali (dall’interne all’app) od al massimo nel dubbio contattate il vostro gestore presso la vostra filiale.